Vor ein paar Wochen veröffentlichte der CCC einen Hinweis auf ein inzwischen geschlossenes Datenleck bei der Legal-Tech-Plattform Advocado. Der Spiegel (Paywall) und Golem.de berichteten darüber.

Advocado erklärte gegenüber dem Spiegel, mehrere Sicherheitsmechanismen seien umgangen worden, dafür sei ein „hohes Maß an Fachwissen“ und erheblicher Zeitaufwand nötig gewesen.

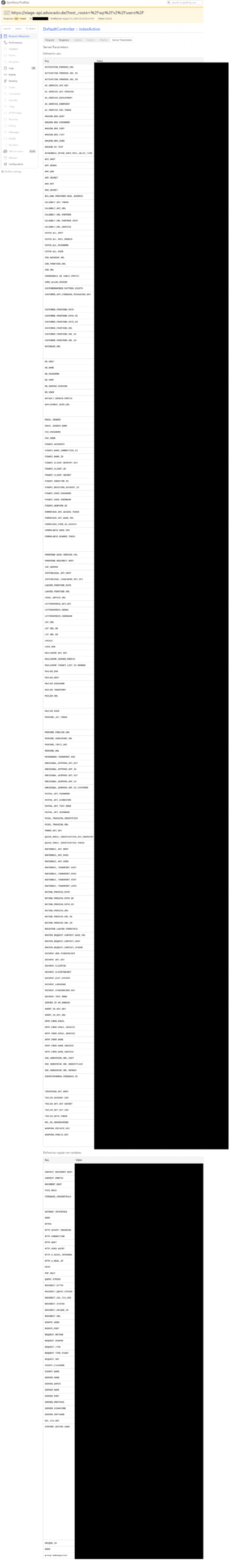

Die Wahrheit ist: Hier wurde kein komplizierter Hack ausgeführt. Die Sicherheitslücke beruhte auf einer einfachen Fehlkonfiguration: Ein Symfony-Profiler war öffentlich zugänglich und zeigte diverse Zugangsdaten im Klartext.

Mit diesen Zugangsdaten konnte unter anderem ein git-Repository geclont werden, in dem mit gitleaks noch weitere Zugangsdaten, u.a. für AWS S3 Buckets mit sensiblen Dokumenten, aufgespürt wurden.

Der Impact wäre erheblich geringer gewesen, wenn die Zugangsdaten aus der Staging-Umgebung nicht zu Daten aus produktiv genutzten Systemen geführt hätten.

Wer bereits exponierte Zugangsdaten nutzt, umgeht keine Sicherheitsmechanismen. Ein hohes Maß an Fachwissen oder außergewöhnlicher Zeitaufwand waren nicht erforderlich. Die Lücke war wie bei anderen Symfony Profiler–Datenlecks trivial ausnutzbar.

Timeline

- 2025-07-27 Ein advocado-Symfony-Profiler wird erstmals von der Leak-Suchmaschine LeakIX erfasst

- 2025-08-24 Wir stolpern über den Profiler inklusive zahlreicher Zugangsdaten im Tab Server Parameters

- 2025-08-24 Zugriff auf git-Repository via Deploy-Token; Darin enthalten: env-Dateien und Quellcode mit noch weiteren Zugangsdaten, die u.a. die Tür zu AWS-S3-Buckets mit sensiblen Dokumenten öffneten

- 2025-08-24 & 2025-08-26 Advocado wird über zwei Kanäle informiert

- 2025-08-28 Erste Rückmeldung und Dank von Advocado

- 2025-08-30 Ein weiterer Profiler wird vom Netz genommen

- 2026-03-12 CCC kündigt Disclosure an

- 2026-03-16 Advocado bedankt sich erneut

- 2026-03-24 Disclosure erfolgt