Bis zum 39C3 öffne ich täglich ein Türchen zu den langweiligsten Datenlecks der letzten Jahre. Es geht um .git, .env, exponierte dev-Umgebungen und andere technisch langweilige Ursachen. Aber manchmal ist interessant, was sich hinter einem Türchen verbirgt. Alle Türchen sind hier zu finden.

Auf der Event-Management-Plattform von Stova kann man IDs von Events hochzählen:

Wenn man dies tut, findet man viele langweilige und einige interessante Events, z.B.:

- den Iftar-Empfang einer Botschaft,

- einen Segelnachmittag,

- den CFO Summit einer Bank oder ein Hedge Fund Frühstück,

- ein AI-inspiriertes Frühstück,

- einen Workshop zu Kriminalität und Terrorismus, organisiert bei der Europäischen Kommission,

- Offsite events in Nizza, Monaco oder auf Madeira,

- Informelle Treffen der EU-Verteidigungsminister*innen oder der Minister*innen für Telekommunikation,

- andere interne Veranstaltungen von Frontex,

- das Tannenbaumschlagen einer Privatbank.

Manche der Events sollen sicherlich öffentlich sein, andere richten sich an einen geschlossenen Personenkreis, etwa an bestimmte Kund*innen, ausgewählte Mitarbeiter*innen oder Delegationen bestimmter Ministerien.

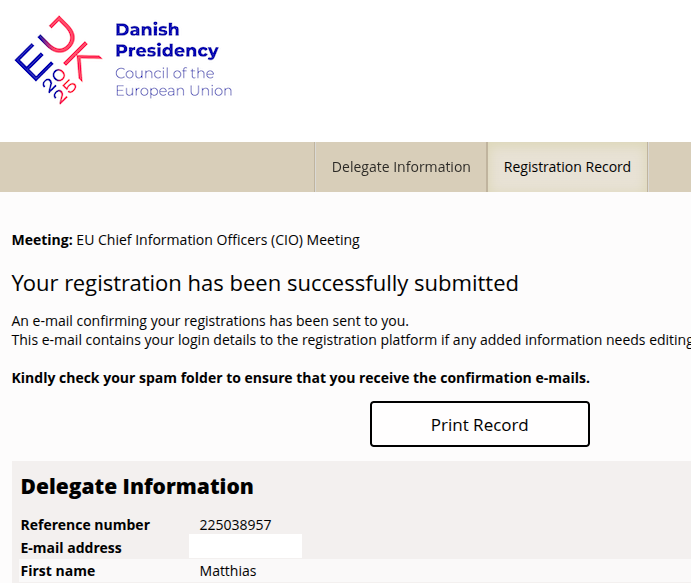

Eigentlich hatte ich vor, einen Adventskalender mit Berichten von Besuchen verschiedener Veranstaltungen zu füllen. Aber leider ist meine Anmeldung bei einem Event zu früh aufgefallen. Der CISO des Unternehmens rief mich an und bat darum, nicht aufzutauchen. Daraufhin habe ich mich bei vielen Events wieder abgemeldet und Stova informiert.

Stova hat nicht auf meine Meldung geantwortet. Viel Spaß beim Hochzählen von IDs.